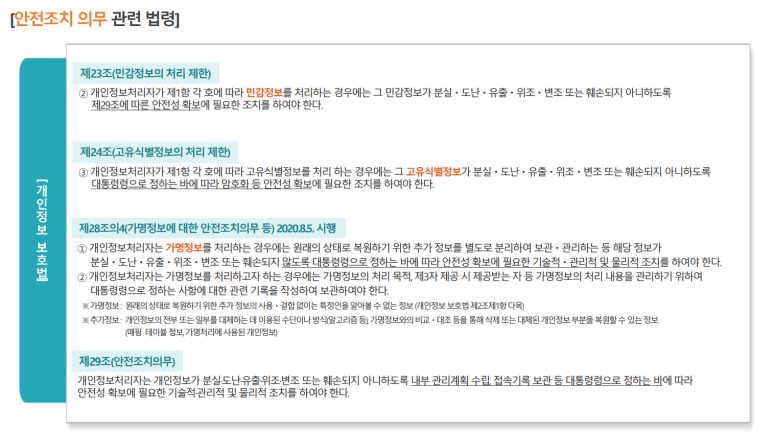

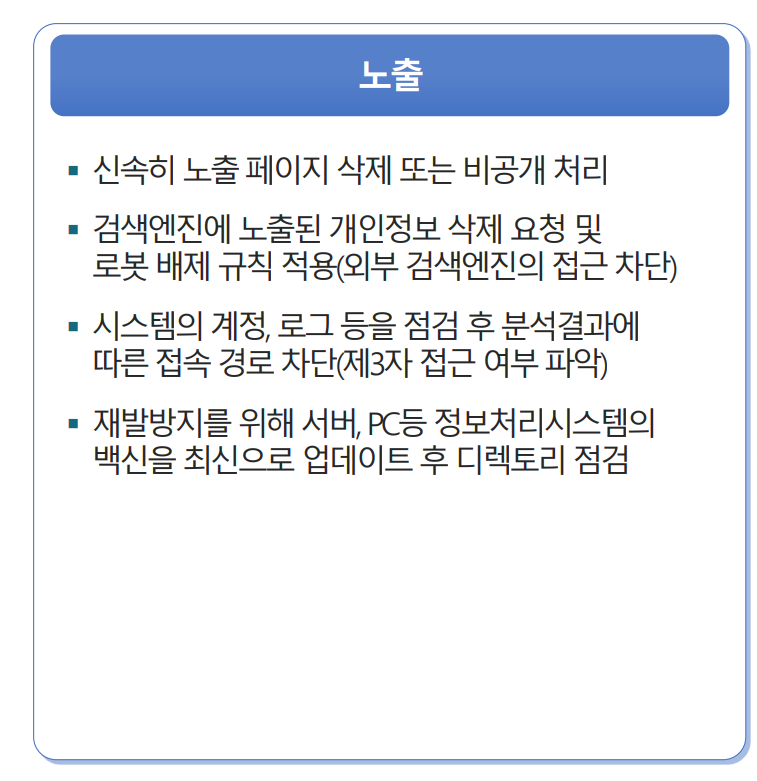

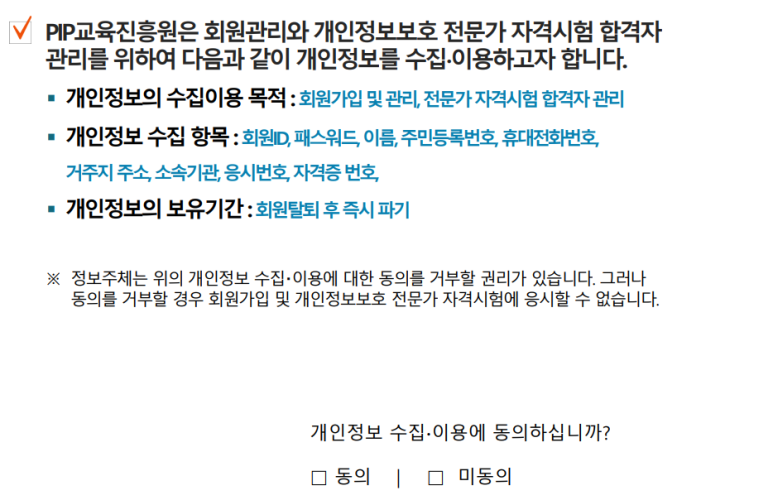

▶제1조 안전성 확보조치 기준 소개법적 근거: 개인정보 보호법 제29조 안전조치 의무, 제30조 제1항목적: 개인정보 분실,도난,유출,위조,변조,훼손되지 않게 기술적,관리적,물리적 안전조치의 최소 기준을 정함적용 대상: (자체 또는 타인을 통해) 개인정보를 처리하는 모든 공공기관, 법인, 단체, 사업자, 개인 등※처리: 업무를 목적으로 개인정보파일을 운용아래 사진들은 안전조치 의무 관련 법령이다.다음은 개인정보 주요 업무 절차의 예시이다. ▶제4조 내부관리계획1. 정의개인정보가 분실,도난,유출,위조,변조,훼손되지 않도록 안전하게 처리하기 위해 수립 및 시행하는 관리적 안전조치전체에 통용되는 내부규정개인정보 처리 및 보호 업무 기준데이터 3법 개정에 따라 가명정보 처리를 위한 안전조치 의무 신설①..